Ciberguerras electorales Una empresa de piratería virtual israelí que desafía los sistemas democráticos

Jorge Elbaum

Durante las dos últimas semanas el consorcio de periodistas agrupados en la iniciativa Story Killers difundió una serie de investigaciones relacionadas con agencias dedicadas a la generación de noticias falsas, la desinformación, la manipulación de procesos electorales y la reputación de políticos. El programa de investigación periodística tiene sede en París y agrupa a reporteros de 30 medios, entre ellos The Guardian, Observer, Haaretz, Le Monde, Der Spiegel, Radio France, The Marker y The Washington Post.

Uno de sus últimos relevamientos difundidos desenmascara al Team Jorge, una empresa con sede en Mod’ín, a unos 36 kilómetros de Tel Aviv, dirigida por Tal Hanan, alias Jorge. La firma se dedica desde 1999 al desarrollo de operaciones informáticas encubiertas, de inteligencia digital y de ciberguerra,

implementadas a través de bots , redes sociales y portales falsos. Todas estas actividades son ofrecidas para influir en elecciones, perfiles de candidatos y construcción del sentido común del electorado.

Los periodistas que lograron entrevistar a Tal Hanan trabajaron durante ocho meses fingiendo ser clientes potenciales y accedieron a información clave para detectar las tareas realizadas en Europa, África, y todo el continente americano. Tres fueron los periodistas que realizaron la cobertura en Israel: Gur Megiddo de The Marker, Frédéric Métézeau de Radio France y Omer Benjakob de Haaretz. En un primer momento se contactaron por videoconferencia y luego lograron videograbar seis horas de reuniones en Mod’ín que se llevaron a cabo entre julio y diciembre de 2022.

Luego de los encuentros con Hanan, pudieron constatarse algunas de las propuestas que ofertó: se constataron sus actividades apócrifas en portales, perfiles y bots activos en Reino Unido, Francia, Alemania, Grecia, Suiza, Bielorrusia, India, Marruecos, Senegal, Kenia, Nigeria, Emiratos Árabes, Zimbawe, Ecuador, Panamá, Canadá y México.

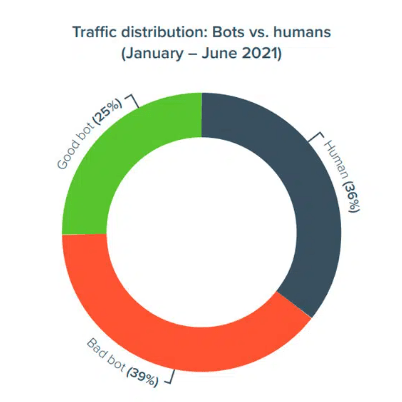

Según las investigaciones que aún se llevan a cabo, existe otra docena de países donde se estarían desarrollando actividades de desinformación análogas. Se estima que a nivel global solo el 40% de las interacciones en la web se deben a tráfico humano. El resto corresponde a bots, que es la abreviatura de robots.

Todas las actividades desplegadas por la firma de Hanan requieren del aval inicial de la Unidad 8200, integrante de las fuerzas armadas de Israel. Dicha división asesora al Ministerio de Defensa sobre la exportación de servicios de inteligencia cibernética luego de analizar el contexto de cada uno de los países, partidos políticos o empresarios que demandan las operaciones, acordes con las necesidades estratégicas de la política exterior israelí.

El nombre de la empresa de Hanan es Demoman y forma parte del listado de corporaciones inscriptas en el Ministerio de Defensa “como firmas especializadas en exportaciones de productos de seguridad y defensa”. La totalidad de dichas exportaciones –tanto virtuales como materiales– son monitoreadas por las Fuerzas Armadas para garantizarse externalidades de inteligencia. Esa es la razón por la que Hanan anuncia en su exposición ante los clientes apócrifos que no realiza actividades electorales en Estados Unidos, en Rusia ni en la propia Israel.

Las operaciones llevadas a cabo por Demoman plantean nuevos retos a los sistemas democráticos debido a la capacidad de interferencia e influencia de terceros países en procesos electorales y en debates ciudadanos. Las iniciativas exhiben una mercantilización creciente de la información y la desinformación, aptas para instituir falsedades y la demonización de candidatos o fuerzas políticas.

Durante la entrevista Hanan expuso cómo lograba ingresar en cuentas de Gmail y Telegram de actores políticos relevantes comprobando cómo esta información podía utilizarse de forma eficaz contra adversarios políticos. En uno de los videoclips difundidos por The Guardian, el CEO de Demoman presume de haber participado en “33 campañas a nivel presidencial […] de las cuales 27 fueron exitosas”.

El programa más propagandizado por Hanan es el Advanced Impact Media Solutions o AIMS, que consiste en la entrega de una granja de 30.000 perfiles aptos para salir a resguardar a un candidato o para destruir a su oponente. El AIMS crea perfiles fingidos en Twitter, LinkedIn, Facebook, Telegram, Instagram, YouTube y Gmail con sus respectivos seguidores e interacciones.

Además –para ser más creíbles– publican su participación en Amazon y validan su entidad con tarjetas de crédito, billeteras de bitcoin y cuentas de Airbnb. Su oferta incluye perfiles que se encuentran vinculados a números de teléfono, con posibilidad de ser verificados por SMS y WhatsApp. Luego de lograr la credibilidad se abren las posibilidades de manipular colectivos de opinión, sembrar noticias falsas, demonizar a candidatos, empresarios o periodistas.

Influencer y grupos de tareas

Las operaciones ofrecidas por el CEO israelí fueron catalogadas por los periodistas como “servicios mercenarios de influencia digital”, pero Hanan los definió como simples intervenciones de guerra psicológica que se realizan desde seis oficinas repartidas alrededor del mundo. El análisis pormenorizado de sus actividades permite clasificarlas en tres tipos de iniciativas:

- ofensivas;

- defensivas; y

- orientadas a diseminar la confusión.

Las primeras atacan a un actor social (candidato, político, empresario, periodista) demonizándolo y sometiéndolo a todo tipo de injurias y noticias falsas. Un ejemplo de este accionar es el desarrollado en la Argentina contra Cristina Fernández de Kirchner durante los últimos 15 años, que luego de su viralización son tomados como verdad por los medios corporativos concentrados para ser replicados y trasladados como verdad jurídica ante magistrados funcionales.

Las operaciones defensivas se dedican a construir un halo de benignidades y fortalezas en relación al potencial cliente. La tercera actividad, la encargada de generar confusión, está dirigida a debilitar a quienes apoyan a los contrincantes del cliente, apelando a los miedos colectivos, el imaginario del caos o la simple siembra de dudas. Para ejecutar estos objetivos se utiliza a los influencers, periodistas acólitos o bots que cumplimentan las siguientes tareas:

- Producción de contenido adulterado

- Mejoramiento de la reputación y la credibilidad de perfiles

- Borramiento de información disponible en la red

- Difusión de noticias falsas

- Tergiversación.

Y se complementan –de ser necesario– con la piratería, el hackeo y la intervención en forma remota de celulares y computadoras. Los reporteros pudieron comprobar, luego de la entrevista, que las ofertas de intervención remota explicadas en Mod’ín habían sido efectivamente llevadas a cabo mediante la explotación del Sistema de Señalización 7 (SS7), acreditado por ser una de las debilidades de la red de comunicaciones que habilita la piratería de datos personales del usuario elegido como víctima.

Los servicios incluyen la configuración de páginas de Wikipedia –difamando o enalteciendo, según la necesidad– del interesado. Sus vínculos asociativos le han permitido a Demoman, además, cooperar con otras empresas similares como Cambridge Analytica (CA), con la que trabajaron en diferentes países del mundo.

En 2018 la ejecutiva de CA Brittany Kaiser informó a la Comisión de Investigaciones del parlamento británico que piratas informáticos israelíes habían suministrado informes obtenidos mediante hackeo. En esa oportunidad, Kaiser afirmó no recordar el nombre de la firma israelí que le suministraba dichos informes. Durante las últimas semanas se divulgaron filtraciones de mails que comprueban que los hackeos fueron aportados por Demoman.

La iniciativa Story Killers indagó además sobre los vínculos internacionales de Hanan. Una de las sorpresas es su vinculación con Roger Noriega, el ex subsecretario de Estado para asuntos del hemisferio occidental de Estados Unidos, acusado de incitar el último golpe de Estado en Bolivia en 2019. El titular de Demoman aparece como asociado de Visión Américas, la consultora de Noriega que tiene sede en Washington DC.

Según el periódico Haaretz, las labores de Hanan son parte de una faena dispuesta para “la industria global de la desestabilización”, incentivada por profesionales que se dedican a asesinar a la verdad para corromper las democracias. Las operaciones definidas como encubiertas –señaló Jorge– ya fueron validadas en África, América del Sur y Central, Estados Unidos y Europa.

Los periodistas que llevaron a cabo la investigación dedicaron su trabajo a Gauri Lankesh, una periodista de 55 años que fue asesinada a tiros frente a su casa en Bangalore, en 2017, antes de publicar un relevamiento sobre la desinformación en la India provocada por grupos de interés político. La investigación de Lankesh fue publicada luego del homicidio con el título En la era de las falsas noticias. La frase final de su artículo dice: “Quiero saludar a todos aquellos que exponen noticias falsas. Ojalá hubiera más de ellos”.

*Sociólogo, doctor en Ciencias Económicas, analista senior del Centro Latinoamericano de Análisis Estratégico (CLAE, www.estrategia.la). Nota publicada en El Cohete a la Luna